WEBINARS GRABADOS

Limitaciones en pruebas de seguridad

Hablamos sobre cómo evolucionar tu estrategia de prueba de seguridad y desbloquear el valor de los metadatos de su red.

Speaker: Luis Gonzalo Acosta, Business Development Manager Colombia, Perú, Ecuador y Bolivia

Marca:LUMU

Bad Bots Are Coming

Hablamos sobre Bots y Botnets, y cómo descubrir con quienes compartimos el mundo de internet.

Speaker: Yerko Muñoz, Regional Sales Manager

Marca: Radware

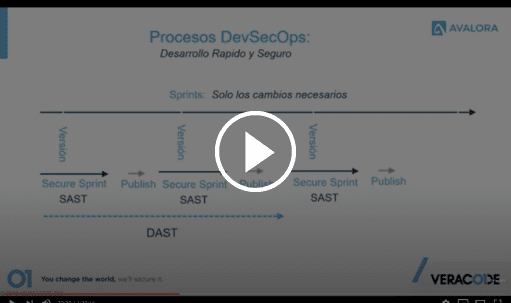

El viaje hacia el DevSecOps

Hablamos sobre la seguridad a la misma velocidad que desarrollo. El balance entre ‘Time-to-Market’ y compliance en estos tiempos de transformación digital on esteroides.

Speaker: Joost de Jong, LATAM Director

Marca: VERACODE.

The Cyber Threat Impact of COVID-19 to Global Business

Dark web.

Speaker: Manuela Jaramillo, Regional Account Executive

Marca: Intsights

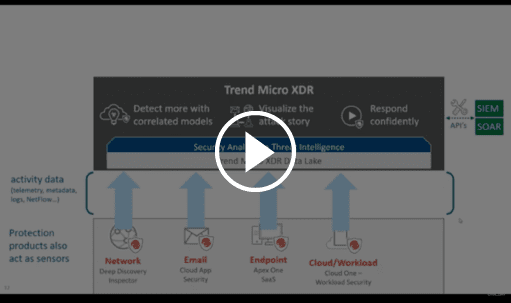

Desafíos de Visibilidad en la Nube

Trend Micro nos habla sobre las nuevas soluciones en su portafolio de “Cloud ONE”

Speaker: Vitor Corá, Business Developer Manager

Marca: Trend Micro.

Running your SOC Remotely

Aprenda como CORTEX XSOAR puede acelerar tu transición a tener un SOC remoto.

Speaker: Remsis Pérez, Systems Engineer

Marca: Palo Alto Network.

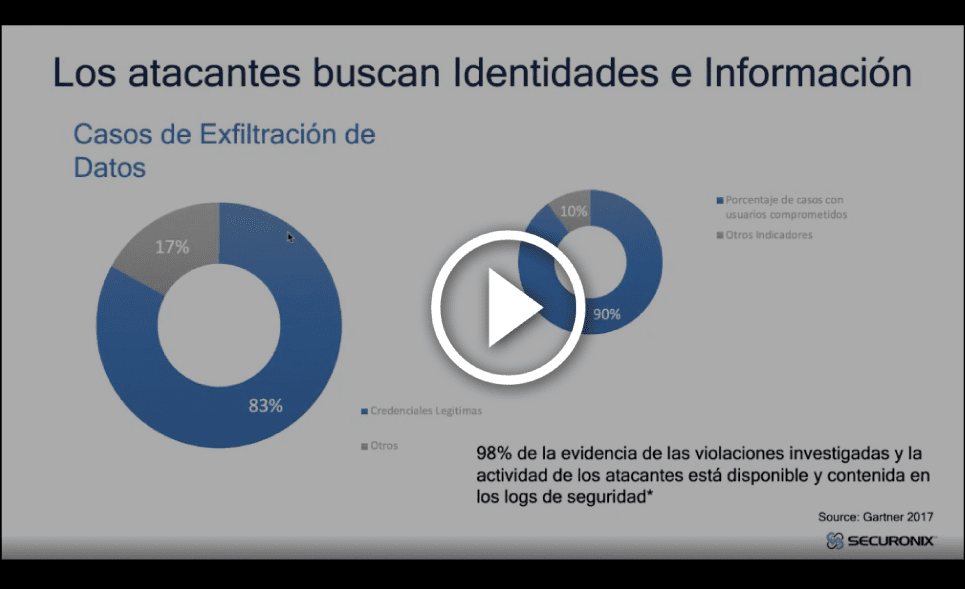

Toda empresa puede contar con un SIEM

Descubre la potencialidad de los SIEM de última generación, diseñados para ser escalables. y versátiles.

Speaker: Javier Rodriguez, Latam Sales Director

Marca: Securonix

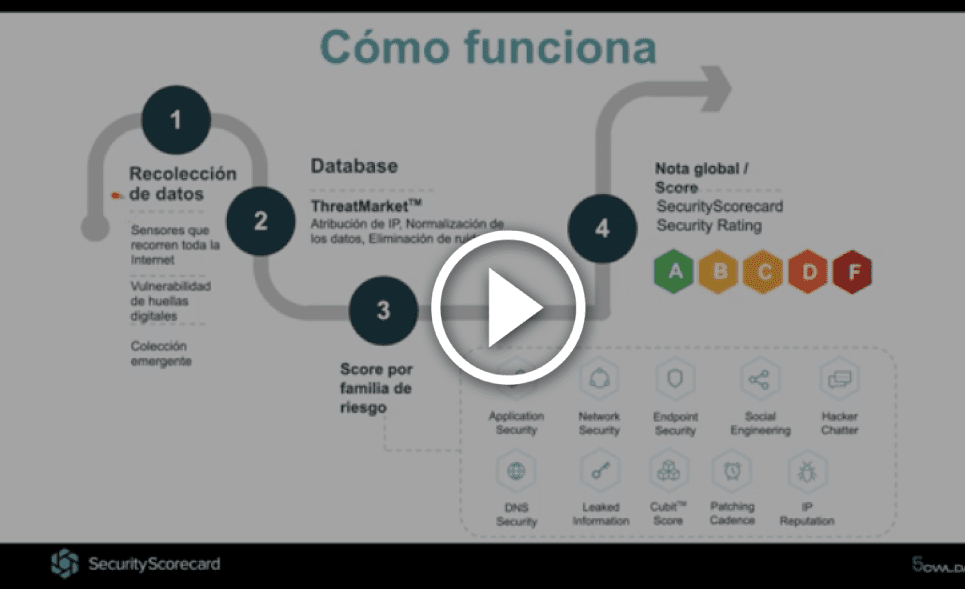

See What a Hacker Sees

Speaker: José Ferreira da Costa

Marca: Security Scorecard

Mide tus indicadores de compromiso en tiempo real

Speaker: Rubén Bayud

Marca: LUMU

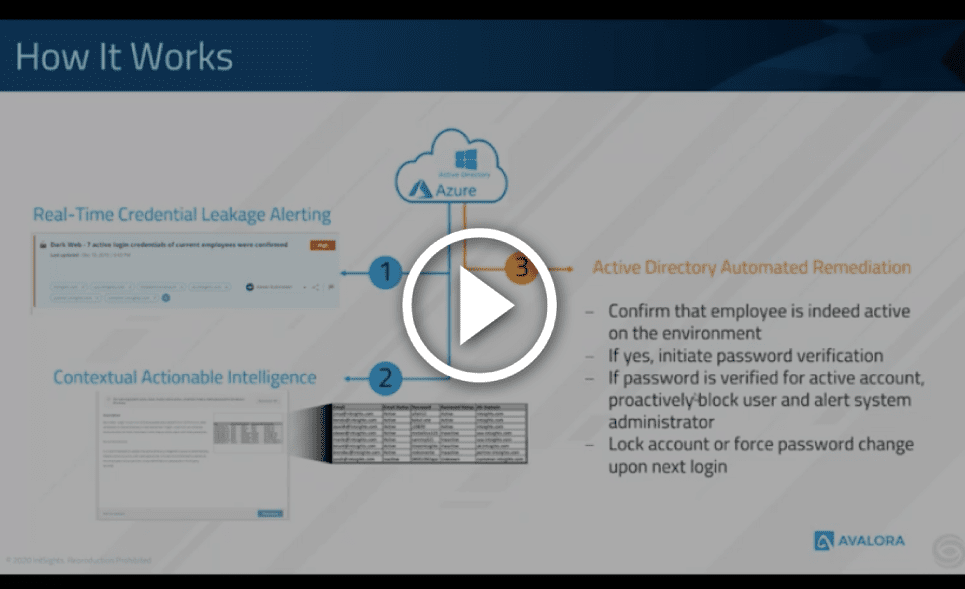

Remediación para credenciales fugadas usando el Active Directory de Microsoft

Speakers: Manuela Jaramillo

Marca: IntSights

Desarrollo vs Seguridad

El proceso de desarrollo de software moderno es más que nunca, un esfuerzo de equipo.

La seguridad y el desarrollo deben trabajar juntos para garantizar la salud de su código y reducir el riesgo de fallas peligrosas una vez que se implementa el software.

La importancia del Threat Hunting en operaciones de Ciberseguridad

Descubre que es Threat Hunting, actividad crucial para la operación del SOC, de última generación en la gestión de eventos de seguridad. La misma sugiere estrategias con un alto nivel de eficiencia operativa basadas en la información que se produce en nuestra red. Contexto, super enriquecimiento y una base coherente de análisis como punto de partida para tareas de investigación son fundamentales. Conoce en este webinar, todos los aspectos y ejemplos guiados de cómo llevar a cabo una campaña efectiva para cacería y búsqueda de amenazas.